Что такое защищенный канал. Как похищают информацию и взламывают информационные системы? С учетом всех обстоятельств

Организация защищенного канала связи

Максим Илюхин,к.т.н., ОАО "ИнфоТеКС"

КОНЕЦ XX века был отмечен лавинообразным распространением Интернета: в геометрической прогрессии росли скорости доступа, охватывались все новые и новые территории, практически между любыми двумя точками в мире можно было установить быструю связь через сеть. Но передача информации не была безопасной, злоумышленники могли перехватить, украсть, изменить ее. В это время стала набирать популярность идея организации надежного канала, который для связи будет использовать общедоступные коммуникации, но защитит передаваемые данные за счет применения криптографических методов. Стоимость организации такого канала была во много раз меньше стоимости прокладки и поддержания выделенного физического канала. Таким образом, организация защищенного канала связи становилась доступной средним и малым предприятиям и даже частным лицам.

Система ViPNet

На заре своего развития идея организации частных приватных сетей (VPN) была чрезвычайно популярна, и многие серьезные участники ИТ-рынка и энтузиасты-любители пытались воплотить абстрактные идеи в реальный программный продукт. Серьезные компании создали множество решений, обеспечивающих функциональность частных приватных сетей как на программном, так и на аппаратном уровне. Одним из самых ярких и масштабных стала система ViPNet, разработанная компанией "ИнфоТеКС".Система ViPNet обеспечивает прозрачную защиту информационных потоков любых приложений и любых протоколов IP как для отдельных рабочих станций, файловых серверов, серверов приложений, маршрутизаторов, серверов удаленного доступа и т.п., так и сегментов IP-сетей. Одновременно она выполняет функции персонального сетевого экрана для каждого компьютера и межсетевого экрана для сегментов IP-сетей.

Ключевая структура носит комбинированный характер, имеет как симметричную схему распределения ключей, что позволяет обеспечить жесткую централизованную систему управления, так и систему открытого распределения ключей, и используется как доверенная среда для работы PKI. Прикладные программы системы ViPNet дополнительно предоставляют защищенные службы реального времени для циркулярного обмена сообщениями, проведения конференций, ведения переговоров; для служб гарантированной доставки почтовой корреспонденции с процедурами электронной подписи и разграничением доступа к документам; для служб автопроцессинга для автоматической доставки файлов. Кроме того, отдельно оформленные криптографические функции ядра (подпись и шифрование) и реализованная поддержка MS Crypto API при необходимости могут встраиваться непосредственно в различные прикладные системы (например, системы электронного документооборота).

Программное обеспечение системы ViPNet функционирует в операционных средах Windows, Linux.

ViPNet CUSTOM

ViPNet CUSTOM - многофункциональная технология создания защищенных VPN-сетей с возможностью развертывания полноценной PKI-структуры, ориентированная на организацию защищенного взаимодействия "клиент - клиент", в то время как большинство VPN-решений других производителей обеспечивают только соединения уровня "сервер - сервер" или "сервер -клиент". Это дает возможность реализовать любую необходимую политику разграничения доступа в рамках всей защищенной сети, а также снизить нагрузку на VPN-серверы, так как в общем случае при взаимодействии "клиент - клиент" VPN-сервер не задействован в операциях шифрования трафика между этими клиентами. Большое внимание в ViPNet CUSTOM уделено решению проблемы функционирования в условиях наличия разнообразного сетевого оборудования и программного обеспечения, реализующего динамическую или статическую трансляцию адресов/портов (NAT/PAT), что существенно облегчает процесс интеграции системы защиты в существующую инфраструктуру сети. В большинстве случаев ручной настройки клиентского ПО ViPNet Client вообще не требуется.Каждый компонент ViPNet CUSTOM содержит встроенный сетевой экран и систему контроля сетевой активности приложений, что позволяет получить надежную распределенную систему межсетевых и персональных сетевых экранов.

Для разрешения возможных конфликтов IP-адресов в локальных сетях, включаемых в единую защищенную сеть, ViPNet CUSTOM предлагает развитую систему виртуальных адресов. Во многих случаях это позволяет упростить настройку прикладного ПО пользователя, так как наложенная виртуальная сеть со своими виртуальными адресами будет скрывать реальную сложную структуру сети. ViPNet CUSTOM поддерживает возможность межсетевого взаимодействия, что позволяет устанавливать необходимые защищенные каналы связи между произвольным числом защищенных сетей, построенных с использованием ViPNet CUSTOM. Кроме того, система обеспечивает защиту информации в современных мульти-сервисных сетях связи, предоставляющих услуги IP-телефонии и аудио- и видеоконфе-ренц-связи. Поддерживается приоритизация трафика и протоколы Н.323, Skinny.

Посетитель нашего сайта обратился с просьбой о консультации по защите информации клиентов:

Я пишу дипломную работу на тему: Защита персональных данных пациента в сети поликлиник. Предположим есть такая программа для регистрации пациентов в нескольких поликлиниках, и они связаны с друг другом по сети(как обычно это бывает). Мне нужно обеспечить безопасность информации о пациентах. Пожалуйста помогите мне раскрыть этот вопрос… Как выполняется взлом, или же кража информации (по сети, внешне и т.д.); каким образом защитить информацию; пути решения этой проблемы и т.д. Оочень прошу помогите…Ais

Что ж, эта задача для многих актуальна во все времена. Информационная безопасность — это отдельное направление в IT.

Как похищают информацию и взламывают информационные системы?

Действительно, для того чтобы защититься от утечки информации прежде всего нужно понимать отчего такие утечки случаются. Как происходит взлом иформационных систем?

Большинство проблем с безопасностью — изнутри

Возможно для опытных специалистов по безопасности это и звучит банально, но для многих людей это будет откровением: большая часть проблем с информационной безопасностью происходит по вине самих пользователей информационных систем. Я ткну пальцем в небо и моя цифра взята «с потолка», но по моему мнению и опыту 98% всех хищений и взломов происходят либо по халатности пользователей, либо умышленно, но опять же изнутри. Поэтому, бОльшую часть усилий стоит направить именно на внутреннюю безопасность. Самое интересное, что я читал по этому поводу, это одно из суждений учителя Инь Фу Во :

Другими словами, мотивы для утечки информации и способы её устроить, рождаются именно изнутри, и чаще всего в таком деле фигурируют те люди, которые уже и так имеют доступ к этой информации.

Сюда же можно отнести и всевозможные вирусы, трояны, зловредные расширения для браузеров. Поскольку эти вещи проникают в компьютеры пользователей просто по незнанию. И если пользователь с зараженного компьютера будет работать с важной информацией — то соответственно с помощью этих вещей можно похитить и её. Сюда же относим и плохие пароли, социальную инженерию, фейковые сайты и письма — со всем этим легко справляться, нужно просто быть внимательным.

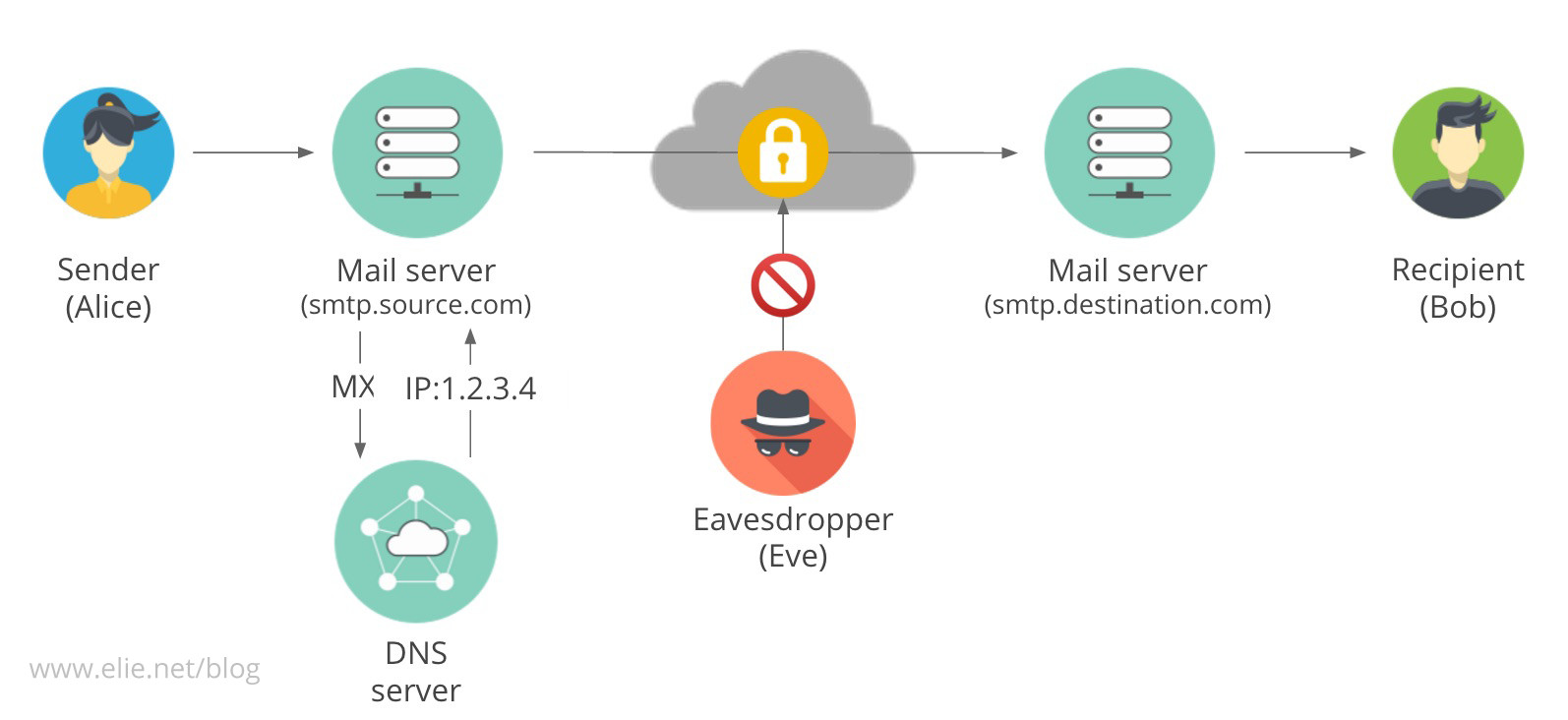

Атаки MITM

Этот пункт будет следующим в списке, поскольку это самый очевидный способ для хищения информации. Речь идёт о перехвате. Аббревиатура означает Man In The Middle — человек на середине. То есть, для кражи информации происходит как бы вклинивание злоумышленника в канал передачи данных — он изобретает и использует какой то способ, для того чтобы перехватить данные на пути их следования.

Как происходит перехват информации

В свою очередь, способов организовать MITM тоже много. Это и всевозможные фейки сайтов и сервисов, различные снифферы и прокси. Но суть всегда одна — злоумышленник заставляет «думать» какую-либо из сторон, что он — это другая сторона и при обмене все данные проходят через него.

Как защититься от перехвата информации?

Способы тоже очевидны. И сводятся к двум:

- Не допустить, чтобы злоумышленник мог вклиниться в процесс обмена данными

- Даже если исключить это невозможно и каким-то образом произошло — не допустить чтобы злоумышленник смог читать и использовать перехваченную информацию.

Варианты организации этого тоже не отличаются многообразием, по крайней мере в своей сути. Реализаций конечно же достаточно. Давайте рассмотрим именно суть этих методов защиты.

Использовать туннелирование и виртуальные приватные сети

VPN — Virtual Privat Network. Наверняка слышал о нём каждый. Это первый, и часто единственный, способ, который позволяет организовать безопасное информационное пространство для обмена нескольких учреждений. Суть его — построение сети туннелей поверх глобальной незащищенной сети (Интернет). Именно такой способ я и рекомендую как первый к внедрению в подобной системе офисов. VPN позволит офисам работать как-бы в единой локальной сети. Но связь между офисами будет происходить по интернету. Для этого между офисами организовываются VPN-туннели.

Примерно таким образом это работает. VPN-туннель, это как бы «труба» в интернете, внутри которой проложена ваша локальная сеть. Технически, такой тунель можно организовать множеством способом. Самих VPN — есть несколько реализаций — это и pptp, и l2tp, ipsec. позволяет — получается такой «VPN на коленке». Это конечно не исключает возможности для MITM — данные можно перехватить, «подключиться к трубе». Но здесь мы и переходим ко второму пункту защиты — шифрованию.

Шифрование данных в сети

Для того чтобы атака MITM не могла быть успешной, достаточно зашифровать все передаваемые данные. Я не буду вдаваться в подробности, но суть такова, что вы превращаете передаваемый между вами трафик в нечитабельную субстанцию, которую невозможно прочитать и использовать — шифруете. При этом, расшифровать эти данные может только адресат. И наоборот.

Соответственно, даже если злоумышленник сумеет организовать MITM-атаку — он перехватит передаваемые вами данные. Но он не сможет их расшифровать, а значит никакого вреда не нанесёт. Да и не будет он организовывать такую атаку, зная что вы передаете шифрованные данные. Так вот, та самая «труба» из предыдушего пункта, это именно шифрование.

В принципе, вся современная информационная безопасность сводится именно к этим двум вещам — туннелированию и шифрованию. Тот же https — это только шифрование, данные передаются открыто, в глобальной сети, любой желающий может организовать атаку и перехватить их. Но пока у него нет ssl-сертификатов и ключей для расшировки этих данных — ничем это и никому не грозит.

Защита путем обучения пользователей

Это те самые пресловутые 98%. Даже если вы построите сверхшифрованные двойные туннели с двухфакторной аутентификацией — это ничем вам не поможет, пока пользователи могут подхватить троян или использовать слабые пароли.

Поэтому, самым важным в защите является именно забота об обучении пользователей. Я давно этим стараюсь заниматься и на сайте уже есть некоторые материалы, которые в этом могут помочь:

- Суть антивирусной защиты — . Здесь я постарался подробно раскрыть вопросы о том, что такое вредоносное ПО и вирусы и как жить не находясь в постоянном страхе чем-то «заразить» свой компьютер, даже без антивируса.

- — описывал свой, довольно простой метод генерации сильных паролей «из головы».

Я думаю, после прочтения данной статьи и этих мануалов вы будете знать об информационной безопасности больше, чем 90% людей:) По крайней мере, вы сможете задавать уже более конкретные вопросы и находить чёткую информацию.

А тем временем, у меня есть новость, друзья. Мы идём в SMM! И я рад представить вам нашу группу на Facebook —

ОАНО «ВОЛЖСКИЙ УНИВЕРСИТЕТ ИМЕНИ В.Н. ТАТИЩЕВА»

ФАКУЛЬТЕТ «ИНФОРМАТИКА И ТЕЛЕКОММУНИКАЦИИ»

Кафедра «Информатика и системы управления»

КУРСОВАЯ РАБОТА

по дисциплине: «Методы и средства защиты компьютерной информации»

тема: «Защита каналов связи »

Студент группы ИС-506

Утятников А.А.

Преподаватель:

М.В. Самохвалова

Тольятти 2007

Введение

Защита информации в каналах связи и создание защищённых телекоммуникационных систем

Удаленный доступ к информационным ресурсам. Защита информации, передаваемой по каналам связи

1 Решения на базе сертифицированных криптошлюзов

2 Решения на базе протокола IPSec

Технологии информационной безопасности в информационно-телекоммуникационных системах (ИТС)

Заключение

Введение

Защита (безопасность) информации является неотъемлемой составной частью общей проблемы информационной безопасности, роль и значимость которой во всех сферах жизни и деятельности общества и государства на современном этапе неуклонно возрастают.

Производство и управление, оборона и связь, транспорт и энергетика, банковское дело, финансы, наука и образование, средства массовой информации всё больше зависят от интенсивности информационного обмена, полноты, своевременности, достоверности и безопасности информации.

В связи с этим проблема безопасности информации стала предметом острой озабоченности руководителей органов государственной власти, предприятий, организаций и учреждений независимо от их организационно-правовых форм и форм собственности.

Бурное развитие средств вычислительной техники открыло перед человечеством небывалые возможности по автоматизации умственного труда и привело к созданию большого числа разного рода автоматизированных информационно-телекоммуникационных и управляющих систем, к возникновению принципиально новых, так называемых информационных технологий.

При выработке подходов к решению проблемы компьютерной, информационной безопасности следует всегда исходить из того, что защита информации и вычислительной системы не является самоцелью. Конечной целью создания системы компьютерной безопасности является защита всех категорий субъектов, прямо или косвенно участвующих в процессах информационного взаимодействия, от нанесения им ощутимого материального, морального или иного ущерба в результате случайных или преднамеренных воздействий на информацию и системы ее обработки и передачи.

1. Защита информации в каналах связи и создание защищённых

телекоммуникационных систем

В условиях нарастающих интеграционных процессов и создания единого информационного пространства во многих организациях ЛАНИТ предлагает провести работы по созданию защищенной телекоммуникационной инфраструктуры, связывающей удаленные офисы фирм в единое целое, а также обеспечение высокого уровня безопасности информационных потоков между ними.

Применяемая технология виртуальных частных сетей позволяет объединять территориально распределенные сети как с помощью защищенных выделенных каналов, так и виртуальных каналов, проходящих через глобальные общедоступные сети. Последовательный и системный подход к построению защищенных сетей предполагает не только защиту внешних каналов связи, но и эффективную защиту внутренних сетей путем выделения замкнутых внутренних контуров VPN. Таким образом, применение технологии VPN позволяет организовать безопасный доступ пользователей в Интернет, защитить серверные платформы и решить задачу сегментирования сети в соответствии с организационной структурой.

Защита информации при передаче между виртуальными подсетями реализуется на алгоритмах асимметричных ключей и электронной подписи, защищающей информацию от подделки. Фактически данные, подлежащие межсегментной передаче, кодируются на выходе из одной сети, и декодируются на входе другой сети, при этом алгоритм управления ключами обеспечивает их защищенное распределение между оконечными устройствами. Все манипуляции с данными прозрачны для работающих в сети приложений.

2. Удаленный доступ к информационным ресурсам. Защита

информации, передаваемой по каналам связи

При межсетевом взаимодействии между территориально удаленными объектами компании возникает задача обеспечения безопасности информационного обмена между клиентами и серверами различных сетевых служб. Сходные проблемы имеют место и в беспроводных локальных сетях (Wireless Local Area Network, WLAN), а также при доступе удаленных абонентов к ресурсам корпоративной информационной системы. В качестве основной угрозы здесь рассматривается несанкционированное подключение к каналам связи и осуществление перехвата (прослушивания) информации и модификация (подмена) передаваемых по каналам данных (почтовые сообщения, файлы и т.п.).

Для защиты данных, передаваемых по указанным каналам связи, необходимо использовать соответствующие средства криптографической защиты. Криптопреобразования могут осуществляться как на прикладном уровне (или на уровнях между протоколами приложений и протоколом TCP/IP), так и на сетевом (преобразование IP-пакетов).

В первом варианте шифрование информации, предназначенной для транспортировки по каналу связи через неконтролируемую территорию, должно осуществляться на узле-отправителе (рабочей станции - клиенте или сервере), а расшифровка - на узле-получателе. Этот вариант предполагает внесение существенных изменений в конфигурацию каждой взаимодействующей стороны (подключение средств криптографической защиты к прикладным программам или коммуникационной части операционной системы), что, как правило, требует больших затрат и установки соответствующих средств защиты на каждый узел локальной сети. К решениям данного варианта относятся протоколы SSL, S-HTTP, S/MIME, PGP/MIME, которые обеспечивают шифрование и цифровую подпись почтовых сообщений и сообщений, передаваемых с использованием протокола http.

Второй вариант предполагает установку специальных средств, осуществляющих криптопреобразования в точках подключения локальных сетей и удаленных абонентов к каналам связи (сетям общего пользования), проходящим по неконтролируемой территории. При решении этой задачи необходимо обеспечить требуемый уровень криптографической защиты данных и минимально возможные дополнительные задержки при их передаче, так как эти средства туннелируют передаваемый трафик (добавляют новый IP-заголовок к туннелируемому пакету) и используют различные по стойкости алгоритмы шифрования. В связи с тем, что средства, обеспечивающие криптопреобразования на сетевом уровне полностью совместимы с любыми прикладными подсистемами, работающими в корпоративной информационной системе (являются «прозрачными» для приложений), то они наиболее часто и применяются. Поэтому, остановимся в дальнейшем на данных средствах защиты информации, передаваемой по каналам связи (в том числе и по сетям общего доступа, например, Internet). Необходимо учитывать, что если средства криптографической защиты информации планируются к применению в государственных структурах, то вопрос их выбора должен решаться в пользу сертифицированных в России продуктов.

.1 Решения на базе сертифицированных криптошлюзов

Для реализации второго варианта и обеспечения конфиденциальности и достоверности информации, передаваемой между объектами компании по каналам связи, можно использовать сертифицированные криптошлюзы (VPN-шлюзы). Например, Континент-К, VIPNet TUNNEL, ЗАСТАВА-Офис компаний НИП «Информзащита», Инфотекс, Элвис+. Эти устройства обеспечивают шифрование передаваемых данных (IP-пакетов) в соответствии с ГОСТ 28147-89, а также скрывают структуру локальной сети, защищают от проникновения извне, осуществляют маршрутизацию трафика и имеют сертификаты Гостехкомиссии РФ и ФСБ (ФАПСИ).

Криптошлюзы позволяют осуществить защищенный доступ удаленных абонентов к

ресурсам корпоративной информационной системы (рис. 1). Доступ производится с

использованием специального программного обеспечения, которое устанавливается

на компьютер пользователя (VPN-клиент) для осуществления защищенного

взаимодействия удаленных и мобильных пользователей с криптошлюзом. Программное

обеспечение криптошлюза (сервер доступа) проводит идентификацию и

аутентификацию пользователя и осуществляет его связь с ресурсами защищаемой

сети.

Рисунок 1. - «Удаленный доступ по защищенному каналу с

использованием криптошлюза»

С помощью криптошлюзов можно формировать виртуальные защищенные каналы в сетях общего пользования (например, Internet), гарантирующие конфиденциальность и достоверность информации и организовывать виртуальные частные сети (Virtual Private Network - VPN), которые представляют собой объединение локальных сетей или отдельных компьютеров, подключенных к сети общего пользования в единую защищенную виртуальную сеть. Для управления такой сетью обычно используется специальное программное обеспечение (центр управления), которое обеспечивает централизованное управление локальными политиками безопасности VPN-клиентов и криптошлюзов, рассылает для них ключевую информацию и новые конфигурационные данные, обеспечивает ведение системных журналов. Криптошлюзы могут поставляться как программные решения, так и как аппаратно-программные комплексы. К сожалению, большинство из сертифицированных криптошлюзов не поддерживает протокол IPSec и, поэтому они функционально не совместимы с аппаратно-программными продуктами других производителей.

.2 Решения на базе протокола IPSec

Протокол IP Security (IPSec) является базовым для построения систем безопасности сетевого уровня, представляет собой набор открытых международных стандартов и поддерживается большинством производителей решений по защите сетевой инфраструктуры. Протокол IPSec позволяет организовать на сетевом уровне потоки защищенных и аутентичных данных (IP-пакетов) между различными взаимодействующими принципалами, включая компьютеры, межсетевые экраны, маршрутизаторы, и обеспечивает:

· аутентификацию, шифрование и целостность передаваемых данных (IP-пакетов);

· защиту от повторной передачи пакетов (replay attack);

· создание, автоматическое обновление и защищенное распространение криптографических ключей;

· использование широкого набора алгоритмов шифрования (DES, 3DES, AES) и механизмов контроля целостности данных (MD5, SHA-1). Существуют программные реализации протокола IPSec, использующие российские алгоритмы шифрования (ГОСТ 28147-89), хеширования (ГОСТ Р 34.11-94), электронной цифровой подписи (ГОСТ Р 34.10-94);

· аутентификацию объектов сетевого взаимодействия на базе цифровых сертификатов.

Текущий набор стандартов IPSec включает в себя базовые спецификации, определенные в документах RFC (RFC 2401-2412, 2451). Request for Comments (RFC) - серия документов группы Internet Engineering Task Force (IETF), начатая в 1969 году и содержащая описания набора протоколов Internet. Архитектура системы определена в RFC 2401 «Security Architecture for Internet Protocol», а спецификации основных протоколов в следующих RFC:

· RFC 2402 «IP Authentication Header» - спецификация протокола AH, обеспечивающего целостность и аутентификацию источника передаваемых IP-пакетов;

· RFC 2406 «IP Encapsulating Security Payload» - спецификация протокола ESP, обеспечивающая конфиденциальность (шифрование), целостность и аутентификацию источника передаваемых IP-пакетов;

· RFC 2408 «Internet Security Association and Key Management Protocol» - спецификация протокола ISAKMP, обеспечивающего согласование параметров, создание, изменение, уничтожение защищенных виртуальных каналов (Security Association - SA) и управление необходимыми ключами;

· RFC 2409 «The Internet Key Exchange» - спецификация протокола IKE (включает в себя ISAKMP), обеспечивающего согласование параметров, создание, изменение и уничтожение SA, согласование, генерацию и распространение ключевого материала, необходимого для создания SA.

Протоколы AH и ESP могут использоваться как совместно, так и отдельно. Протокол IPSec для обеспечения безопасного сетевого взаимодействия использует симметричные алгоритмы шифрования и соответствующие ключи. Механизмы генерации и распространения таких ключей предоставляет протокол IKE.

Защищенный виртуальный канал (SA) - важное понятие в технологии IPSec. SA - направленное логическое соединение между двумя системами, поддерживающими протокол IPSec, которое однозначно идентифицируется следующими тремя параметрами:

· индексом защищенного соединения (Security Parameter Index, SPI - 32-битная константа, используемая для идентификации различных SA c одинаковыми IP-адресом получателя и протоколом безопасности);

· IP-адресом получателя IP-пакетов (IP Destination Address);

· протоколом безопасности (Security Protocol - один из AH или ESP протоколов).

В качестве примера, на рисунке 2 приводится решение удаленного доступа по

защищенному каналу компании Cisco Systems на базе протокола IPSec. На компьютер

удаленного пользователя устанавливается специальное программное обеспечение

Cisco VPN Client. Существуют версии данного программного обеспечения для

различных операционных систем - MS Windows, Linux, Solaris.

Рисунок 2. - «Удаленный доступ по защищенному каналу с

использованием VPN-концентратора»

VPN Client взаимодействует с Cisco VPN Series 3000 Concentrator и создает защищенное соединение, которое называется IPSec-туннелем, между компьютером пользователя и частной сетью, находящейся за VPN-концентратором. VPN-концентратор представляет собой устройство, которое терминирует IPSec-туннели от удаленных пользователей и управляет процессами установки защищенных соединений с VPN-клиентами, установленными на компьютерах пользователей. К недостаткам такого решения можно отнести отсутствие поддержки компанией Cisco Systems российских алгоритмов шифрования, хеширования и электронной цифровой подписи.

3. Технологии информационной безопасности в информационно-

телекоммуникационных системах (ИТС)

телекоммуникационный защита информация канал связь

Эффективная поддержка процессов государственного управления с использованием средств и информационных ресурсов (ИИР) возможна только в том случае, если система будет обладать свойством «защищенности», которое обеспечивается реализацией комплексной системы защиты информации, включающей базовые компоненты защиты - систему управления доступом на объекты ИТС, систему видеонаблюдения и систему безопасности информации.

Краеугольным камнем комплексной системы защиты является система безопасности информации, концептуальные положения которой вытекают из особенностей построения системы и составляющих ее подсистем и понятия «защищенной» системы, которое может быть сформулировано следующим образом:

Защищенная ИТС - информационно-телекоммуникационная система, обеспечивающая устойчивое выполнение целевой функции в рамках заданного перечня угроз безопасности и модели действий нарушителя.

Перечень угроз безопасности и модель действий нарушителя определяется широким спектром факторов, включающих эксплуатационный процесс ИТС, возможные ошибочные и несанкционированные действий обслуживающего персонала и пользователей, отказы и сбои оборудования, пассивные и активные действия нарушителей.

При построении ИТС органам государственной власти (ОГВ) целесообразно рассматривать три базовые категории угроз безопасности информации, которые могут привести к нарушению выполнения основной целевой функции системы - эффективная поддержка процессов государственного управления:

· отказы и сбои в аппаратных средствах системы, аварийные ситуации и т.п. (события без участия человека);

· ошибочные действия и непреднамеренные несанкционированные действия обслуживающего персонала и абонентов системы;

Несанкционированные действия нарушителя могут относиться к пассивным действиям (перехват информации в канале связи, перехват информации в технических каналах утечки) и к активным действиям (перехват информации с носителей информации с явным нарушением правил доступа к информационным ресурсам, искажение информации в канале связи, искажение, включая уничтожение, информации на носителях информации с явным нарушением правил доступа к информационным ресурсам, введение дезинформации).

Со стороны нарушителя могут осуществляться также активные действия, направленные на анализ и преодоление системы защиты информации. Данный тип действия целесообразно выделить в отдельную группу, поскольку, преодолев систему защиты, нарушитель может выполнять действия без явного нарушения правил доступа к информационным ресурсам.

В указанном выше типе действий целесообразно выделить возможные действия, направленные на внедрение аппаратно-программных закладок в оборудование ИТС, что в первую очередь определяется использованием зарубежного оборудования, элементной базы и программного обеспечения.

На основе анализа архитектуры ИТС и угроз может быть сформирована общая архитектура системы безопасности информации, включающая следующие основные подсистемы:

· подсистему управления системой безопасности информации;

· подсистему безопасности в информационной подсистеме;

· подсистему безопасности в телекоммуникационной подсистеме;

· подсистему безопасности при межсетевом взаимодействии;

· подсистему выявления и противодействия активным действиям нарушителей;

· подсистему выявления и противодействия возможным аппаратно-программным закладкам.

Следует отметить, что последние три подсистемы, в общем случае, являются компонентами второй и третьей подсистем, но с учетом сформулированных выше особенностей, целесообразно их рассматривать как отдельные подсистемы.

Основой системы безопасности информации в ИТС и каждой из ее подсистем является Политика безопасности в ИТС и ее подсистемах, ключевыми положениями которой являются требования использования следующих базовых механизмов и средств обеспечения безопасности информации:

· идентификация и аутентификация абонентов ИТС, оборудования ИТС, обрабатываемой информации;

· контроль информационных потоков и жизненного цикла информации на базе меток безопасности;

· управление доступом к ресурсам ИТС на основе сочетания дискреционной, мандатной и ролевой политик и межсетевого экранирования;

· криптографическая защита информации;

· технические средства защиты;

· организационные и режимные меры.

Приведенный перечень механизмов защиты определяется целями системы защиты информации в ИТС, среди которых будем выделять следующие пять основных:

· управление доступом к информационным ресурсам ИТС;

· обеспечение конфиденциальности защищаемой информации;

· контроль целостности защищаемой информации;

· неотрицаемость доступа к информационным ресурсам;

· готовность информационных ресурсов.

Реализация указанных механизмов и средств защиты базируется на интеграции аппаратно-программных средств защиты в аппаратно-программные средства ИТС и обрабатываемую информацию.

Отметим, что под термином «информация» в ИТС понимаются следующие виды информации:

· пользовательская информация (информация, необходимая для управления и принятие решений);

· служебная информация (информация, обеспечивающая управлением оборудованием ИТС);

· специальная информация (информация, обеспечивающая управление и работу средств защиты);

· технологическая информация (информация, обеспечивающая реализацию всех технологий обработки информации в ИТС).

При этом защите подлежат все перечисленные виды информации.

Важно отметить, что без применения автоматизированных средств управления системой безопасности информации невозможно обеспечить устойчивую работу системы безопасности в территориально-распределенной системе обработки информации, взаимодействующей как с защищенными, так и не защищенными системами в контуре ИТС и обрабатывающей информацию различного уровня конфиденциальности.

Основными целями подсистемы управления безопасностью информации являются:

· формирование, распределение и учет специальной информации, используемой в подсистемах защиты (ключевая информация, парольная информация, метки безопасности, права доступа к информационным ресурсам и т.п.);

· конфигурирование и управление средствами обеспечения безопасности информации;

· согласование политик безопасности во взаимодействующих системах, включая специальную информацию;

· мониторинг системы безопасности;

· актуализация Политики безопасности в ИТС с учетом различных периодов эксплуатации, внедрения в ИТС новых технологий обработки информации.

Реализация подсистемы управления безопасностью информации требует создания единого центра управления, взаимодействующего с локальными центрами управления безопасностью телекоммуникационной и информационной подсистемам ИТС, центрами управления безопасностью информации во взаимодействующих сетях и агентами безопасности информации на объектах системы.

Архитектура системы управления безопасностью информации должна быть фактически идентична архитектуре самой ИТС, а с точки зрения ее реализации должны выполняться следующие принципы:

· центр управления безопасностью информации и локальные центры управления должны реализовываться на выделенных аппаратно-программных средствах с использованием отечественных средств;

· агенты управления безопасностью должны интегрироваться в аппаратно-программные средства рабочих мест системы с возможностью независимого от них управления со стороны центра и локальных центров.

Подсистема безопасности информации в информационной подсистеме ИТС - одна из наиболее сложных подсистем как с точки зрения механизмов защиты, так и их реализации.

Сложность этой подсистемы определяется тем, что именно в данной подсистеме выполняется основной объем обработки информации, при этом в ней сосредоточены основные ресурсы по доступу к информации абонентов системы - абоненты непосредственно имеют санкционированный доступ как к информации, так и к функциям ее обработки. Именно поэтому основу данной подсистемы составляет система управления доступом к информации и функциям ее обработки.

Базовым механизмом реализации санкционированного доступа к информации и функциям ее обработки является механизм защиты информационных ресурсов от несанкционированных действий, основными компонентами которого являются:

· организационно-технические средства управления доступом к объектам системы, информации и функциям ее обработки;

· система регистрации и учета работы системы и абонентов системы;

· подсистема обеспечения целостности;

· криптографическая подсистема.

Основой реализации отмеченной защиты является архитектурное построение информационной составляющей ИТС - создание логически и информационно выделенных объектов информационного компонента ИТС (банки данных, информационно-справочные комплексы, ситуационные центры). Это позволит реализовать криптографически независимые изолированные объекты, функционирующие по технологии клиент-сервер и не предоставляющие непосредственного доступа к хранилищам информации и функциям ее обработки - вся обработки производится по санкционированного запросу пользователей на базе предоставленных им полномочий.

Для санкционированного предоставления информационных ресурсов абонентам применяются следующие методы и механизмы:

· метки безопасности информации;

· идентификация и аутентификация абонентов и оборудования системы;

· криптографическая защита информации при хранении;

· криптографический контроль целостности информации при хранении.

При реализации подсистемы безопасности в телекоммуникационном компоненте ИТС необходимо учитывать наличие каналов связи как на контролируемой, так и на не контролируемой территории.

Обоснованным способом защиты информации в каналах связи является криптографическая защита информации в каналах связи на не контролируемой территории в сочетании с организационно-техническими средствами защиты информации в каналах связи на контролируемой территории, с перспективой перехода на криптографическую защиту информации во всех каналах связи ИТС, в том числе с использованием методов технологии VPN. Ресурсом защиты информации в телекоммуникационной подсистеме (с учетом наличия нарушителей с легальным доступом к телекоммуникационным ресурсам) является разграничение доступа к телекоммуникационным ресурсам с регистрацией потоков информации и регламента работы абонентов.

Типовым решением защиты информации в каналах связи является применение абонентского и линейного контуров защиты в сочетании с алгоритмическими и техническими средствами защиты, обеспечивающих (как напрямую, так и косвенно), следующие механизмы защиты:

· защита от утечки информации в каналы связи и в технические каналы;

· контроль сохранности информации при передаче по каналам связи;

· защита от возможных атак нарушителя по каналам связи;

· идентификация и аутентификация абонентов;

· управление доступом к ресурсам системы.

Подсистема безопасности при межсетевом обмене в ИТС основывается на следующих механизмах безопасности:

· управлении доступом к ресурсам межсетевого обмена (межсетевое экранирование);

· идентификации и аутентификации абонентов (включая криптографические способы аутентификации);

· идентификации и аутентификации информации;

· криптографической защиты информации в каналах связи на неконтролируемой территории, а в перспективе - во всех каналах связи;

· криптографической изоляции взаимодействующих систем.

Важное значение в рассматриваемой подсистеме имеет реализация технологии виртуальных частных сетей (VPN), свойства которых во многом решают вопросы как защиты информации в каналах связи, так и противодействия атакам нарушителей со стороны каналов связи.

· одной из функций ИТС является принятие решений по управлению как отдельными ведомствами и предприятиями, так и государством в целом на основе аналитической обработки информации;

· не исключается существование нарушителей среди абонентов, взаимодействующих с ИТС систем.

Подсистема выявления и противодействия активным действиям нарушителя реализуется на двух основных компонентах: аппаратно-программных средствах выявления и противодействия возможным атакам нарушителей по каналам связи и архитектуре защищенной сети.

Первый компонент - компонент выявления возможных атак, предназначен для защиты в тех подсистемах ИТС, в которых принципиально возможны действия нарушителя в части атак на информационные ресурсы и оборудование ИТС, второй компонент - предназначен для исключения таких действий или существенное их затруднение.

Основными средствами второго компонента являются аппаратно-программные средства, обеспечивающие реализацию методов защиты в соответствии с технологией виртуальных частных сетей (VPN) как при взаимодействии различных объектов ИТС в соответствии с их структурой, так внутри отдельных объектов и подсетей на базе межсетевых экранов или межсетевых экранов со встроенными средствами криптографической защиты.

Подчеркнем, что наиболее эффективное противодействие возможным атакам обеспечивают криптографические средства линейного контура защиты и межсетевого криптографического шлюза для внешних нарушителей и средства управления доступом к информационным ресурсам для легальных пользователей, относящихся к категории нарушителя.

Подсистема выявления и противодействия возможным аппаратно-программным закладкам реализуется комплексом организационно-технических мероприятий при изготовлении и эксплуатации оборудования ИТС, включающем следующие основные мероприятия:

· специальную проверку оборудования и элементной базы зарубежного производства;

· эталонирование программного обеспечения;

· проверка свойств элементной базы, влияющих на эффективность системы защиты;

· проверку целостности программного обеспечения с использованием криптографических алгоритмов.

Одновременно с другими задачами вопрос противодействия возможным аппаратно-программным закладкам обеспечивают и другие средства защиты:

· линейный контур криптографической защиты, обеспечивающий защиту от активизации возможных программных закладок по каналам связи;

· архивирование информации;

· резервирование (дублирование аппаратных средств).

Средствами ИТС на различных объектах системы пользователям ОГВ могут предоставляться различные услуги по передаче информации и информационному обслуживанию, включая:

· защищенную подсистему документооборота;

· удостоверяющие центры;

· защищенную подсистему передачи телефонной информации, данных и организации видеоконференции;

· защищенную подсистему официального информирования, включая создание и обслуживание официальных сайтов руководителей федерального и регионального уровней.

Отметим, что защищенная подсистема документооборота жестко связана с удостоверяющими центрами, обеспечивающими реализацию механизма цифровой подписи.

Рассмотрим более подробно интеграцию средств обеспечения безопасности информации в систему электронного документооборота, в подсистему передачи телефонной информации, подсистему официального информирования и официальный сайт руководителей различного уровня.

Базовым механизмом защиты информации в системе электронного документооборота является цифровая электронная подпись, обеспечивающая идентификацию и аутентификацию документов и абонентов, а также контроль их целостности.

Поскольку особенности системы документооборота ИТС определяются наличием информационного обмена между различными объектами и ведомствами (включая возможный информационный обмен между защищенными и незащищенными системами), а также использованием различных технологий обработки документов в различных ведомствах, то реализация защищенного документооборота с учетом сформулированных факторов требует выполнения следующих мероприятий:

· унификации формата документов в различных ведомствах;

· согласование политик безопасности в различных ведомствах.

Разумеется, что отмеченные требования могут быть решены частично и использованием шлюзов между взаимодействующими системами.

Удостоверяющие центры по своей сути представляют собой распределенную базу данных, обеспечивающих реализацию цифровой подписи в системе документооборота. Несанкционированный доступ к информационным ресурсам этой базы данных полностью разрушает свойство защищенности электронного документооборота. Отсюда вытекают основные особенности системы защиты информации на удостоверяющих центрах:

· управление доступом к ресурсам базы данных удостоверяющих центров (защита от НСД к ресурсам);

· обеспечение устойчивой работы удостоверяющих центров в условиях возможных отказов и сбоев, аварийных ситуациях (защита от разрушения информации баз данных).

Реализация указанных механизмов может быть выполнена в два этапа: на первом этапе механизмы защиты реализуются с использованием организационно-технических мер защиты и режимных мероприятий, включая использование отечественной сертифицированной операционной системы, а на втором - производится интеграция криптографических способов защиты в аппаратно-программные средства при хранении и обработке информации на удостоверяющих центрах.

Особенности защиты трафика различного вида, передаваемого в ИТС, (телефонного трафика, данных и трафика видеоконференцсвязи), можно разделить на два класса:

· особенности защиты абонентского оборудования, которые определяются необходимостью защиты информации различного типа в том числе и одновременно (видеоинформация и речь, а, возможно, и данные), а также необходимостью защиты информации различного типа от утечки в технические каналы.

· особенности защиты оборудования системы передачи информации определенного вида, которые определяются необходимостью защиты от несанкционированного доступа к услугам телефонной связи, передачи данных, конференцсвязи и ее ресурсам.

Для указанных классов базовыми механизмами защиты являются:

· технические средства защиты информации от утечки в технические каналы, реализуемые стандартными средствами;

· управление доступом к ресурсам, обеспечивающим организацию связи различных видов, в основе которого лежит идентификация и аутентификация возможных подключений различных пользователей и оборудования к оборудованию связи.

Особенностью защищенной подсистемы официального информирования является наличие потоков информации в двух направлениях - от ИТС к внешним системам, включая отдельных граждан страны, а также от внешних систем к ИТС (информационный обмен с незащищенными объектами).

На основе информации, поступающей от внешних систем, вырабатываются решения в интересах как отдельных организаций, ведомств и регионов, так и государства в целом, а от информации, поступающих во внешние системы, зависит исполнение выработанных решений также на всех уровнях государственного управления.

Поэтому, в первом случае основными требованиями, предъявляемыми к функционированию системы с точки зрения ее безопасности являются целостность предоставляемой информации, оперативность предоставления информации, включая ее обновление, достоверность источника информации, контроль доведения информации до получателя.

Во втором случае - достоверность предоставляемой информации, достоверность источника информации, оперативность доведения информации, а также контроль доведения информации до получателя. В основном перечисленные требования обеспечиваются стандартными механизмами защиты (криптографические способы контроля целостности информации, идентификации и аутентификации абонентов и информации).

Отличительной особенностью, характерной для данной подсистемы является необходимость контроля достоверности информации, поступающей от внешних систем и являющейся исходным материалом для выработки решений, в том числе и в интересах государства. Эта задача решается с использованием аналитических методов контроля достоверности информации, обеспечивающих устойчивость выработанных решений в условиях поступления недостоверной информации, и организационно-технических мер, обеспечивающих подтверждение поступающей информации.

Главными целями системы защиты информации на сайте руководителей федерального и регионального уровней являются исключение попадания на сайт информации, не предназначенной для этого, а также обеспечение целостности информации, представленной на сайте.

Базовый механизм защиты, реализованный на сайте должен обеспечивать управление доступом к сайту со стороны внутренней системы, обеспечивающей предоставление информации на сайт, а также управление доступом со стороны внешних систем к ресурсам сайта.

Реализация защиты основана на создании «демилитаризованной» зоны на основе межсетевых экранов (шлюзов), обеспечивающих:

Фильтрацию информации в направлении от внутренней системы к сайту с контролем доступа к сайту со стороны внутренней системы (идентификацией и аутентификацией источника информации) и фильтрацию информации с использованием меток безопасности;

Контроль целостности информационных ресурсов на сайте и обеспечение устойчивой работы сайта в условиях возможных искажений информации;

контроль доступа со стороны внешних систем к ресурсам сайта;

фильтрацию запросов, поступающих на сайт со стороны внешних систем.

Одним из важнейших вопросов при решении задач обеспечения безопасности информации является совершенствование нормативной базы в части безопасности информации.

Необходимость совершенствования нормативной базы определяется двумя основными факторами - наличием информационного обмена между различными ведомствами, наличием большого количества видов и типов информации, циркулирующей в ИТС.

В части обеспечения безопасности информации в ИТС совершенствование нормативной базы необходимо проводить по следующим направлениям:

· создание единых требований по обеспечению безопасности информации и на их основе единой концепции обеспечения безопасности, обеспечивающей возможность согласования политик безопасности в различных ведомствах и ИТС в целом, включая различные периоды эксплуатации;

· создание единого стандарта на документальную информацию, обеспечивающего внедрение унифицированных меток безопасности и снижающего затраты на трансляцию документов при межведомственном взаимодействии;

· создание положений межведомственного взаимодействия,

обеспечивающих постоянный мониторинг безопасности информации при

межведомственном взаимодействии.

Заключение

В данной курсовой работе были рассмотрены следующие принципы:

· архитектура ИТС и базовые технологии обработки информации в ИТС должны создаваться с учетом эволюционного перехода на средства отечественной разработки;

· автоматизированные рабочие места ИТС системы безопасности информации должны создаваться на аппаратно-программной платформе отечественного производства (ЭВМ отечественной сборки, отечественная операционная система, отечественные программные средства);

· архитектура ИТС и базовые технологии обработки информации в ИТС должны создаваться с учетом возможности использования на первом этапе действующих аппаратно-программных средств защиты с последующей заменой их на перспективные средства защиты информации.

Выполнение этих требований обеспечит непрерывность и заданную

эффективность защиты информации в переходный период от использования в ИТС

технологий обработки информации в сочетании с технологиями защиты информации к

использованию в ИТС защищенных технологий обработки информации.

Список используемой литературы

1. Константин Кузовкин. Удаленный доступ к информационным ресурсам. Аутентификация. // Директор информационной службы - 2003 - №9.

2. Константин Кузовкин. Защищенная платформа для Web-приложений. // Открытые системы - 2001 - №4.

Алексей Лукацкий. Неизвестная VPN. // Компьютер-Пресс - 2001 - №10.

Интернет-ресурсы: http://www.niia.ru/document/Buk_1, www.i-teco.ru/article37.html.

Технология защищенного канала призвана обеспечивать безопасность передачи данных по открытой транспортной сети, например по Интернету. Защищенный канал подразумевает выполнение трех основных функций:

· взаимную аутентификацию абонентов при установлении соединения, которая может быть выполнена, например, путем обмена паролями;

· защиту передаваемых по каналу сообщений от несанкционированного доступа, например, путем шифрования;

· подтверждение целостности поступающих по каналу сообщений, например, путем передачи одновременно с сообщением его дайджеста.

Совокупность защищенных каналов, созданных предприятием в публичной сети для объединения своих филиалов, часто называют виртуальной частной сетью (Virtual Private Network, VPN).

Существуют разные реализации технологии защищенного канала, которые, в частности, могут работать на разных уровнях модели OSI. Так, функции популярного протокола SSL соответствуют представительному уровню модели OSI. Новая версия сетевого протокола IP предусматривает все функции – взаимную аутентификацию, шифрование и обеспечение целостности, – которые по определению свойственны защищенному каналу, а протокол туннелирования РРТР защищает данные на канальном уровне.

В зависимости от места расположения программного обеспечения защищенного канала различают две схемы его образования:

· схему с конечными узлами, взаимодействующими через публичную сеть (Рис. 1.2, а);

· схему с оборудованием поставщика услуг публичной сети, расположенным на границе между частной и публичной сетями (Рис. 1.2, б).

В первом случае защищенный канал образуется программными средствами, установленными на двух удаленных компьютерах, принадлежащих двум разным локальным сетям одного предприятия и связанных между собой через публичную сеть. Преимуществом этого подхода является полная защищенность канала вдоль всего пути следования, а также возможность использования любых протоколов создания защищенных каналов, лишь бы на конечных точках канала поддерживался один и тот же протокол. Недостатки заключаются в избыточности и децентрализованности решения. Избыточность состоит в том, что вряд ли стоит создавать защищенный канал на всем пути прохождения данных: уязвимыми для злоумышленников обычно являются сети с коммутацией пакетов, а не каналы телефонной сети или выделенные каналы, через которые локальные сети подключены к территориальной сети. Поэтому защиту каналов доступа к публичной сети можно считать избыточной. Децентрализация заключается в том, что для каждого компьютера, которому требуется предоставить услуги защищенного канала, необходимо отдельно устанавливать, конфигурировать и администрировать программные средства защиты данных. Подключение каждого нового компьютера к защищенному каналу требует выполнения этих трудоемких работ заново.

Рисунок 1.2 – Два способа образования защищенного канала

Во втором случае клиенты и серверы не участвуют в создании защищенного канала – он прокладывается только внутри публичной сети с коммутацией пакетов, например, внутри Интернета. Канал может быть проложен, например, между сервером удаленного доступа поставщика услуг публичной сети и пограничным маршрутизатором корпоративной сети. Это хорошо масштабируемое решение, управляемое централизованно как администратором корпоративной сети, так и администратором сети поставщика услуг. Для компьютеров корпоративной сети канал прозрачен – программное обеспечение этих конечных узлов остается без изменений. Такой гибкий подход позволяет легко образовывать новые каналы защищенного взаимодействия между компьютерами независимо от их места расположения. Реализация этого подхода сложнее – нужен стандартный протокол образования защищенного канала, требуется установка у всех поставщиков услуг программного обеспечения, поддерживающего такой протокол, необходима поддержка протокола производителями пограничного коммуникационного оборудования. Однако вариант, когда все заботы по поддержании защищенного канала берет на себя поставщик услуг публичной сети, оставляет сомнения в надежности защиты: во-первых, незащищенными оказываются каналы доступа к публичной сети, во-вторых, потребитель услуг чувствует себя в полной зависимости от надежности поставщика услуг. И, тем не менее, специалисты прогнозируют, что именно вторая схема в ближайшем будущем станет основной в построении защищенных каналов.

2. Принципы криптографической защиты информации

Криптография представляет собой совокупность методов преобразования данных, направленных на то, чтобы сделать эти данные недоступными для противника. Такие преобразования позволяют решить две главные проблемы защиты данных: проблему конфиденциальности (путем лишения противника возможности извлечь информацию из канала связи) и проблему целостности (путем лишения противника возможности изменить сообщение так, чтобы изменился его смысл, или ввести ложную информацию в канал связи).

Проблемы конфиденциальности и целостности информации тесно связаны между собой, поэтому методы решения одной из них часто применимы для решения другой.

2.1. Схема симметричной криптосистемы

Обобщенная схема криптографической системы, обеспечивающей шифрование передаваемой информации, показана на рис.2.1.

Рисунок 2.1 – Обобщенная схема криптосистемы

Отправитель генерирует открытый текст исходного сообщения М, которое должно быть передано законному получателю по незащищенному каналу. За каналом следит перехватчик с целью перехватить и раскрыть передаваемое сообщение. Для того чтобы перехватчик не смог узнать содержание сообщения М, отправитель шифрует его с помощью обратимого преобразования Е К и получает шифртекст (или криптограмму ) С = Е К (М), который отправляет получателю.

Законный получатель, приняв шифртекст С, расшифровы-вает его с помощью обратного преобразования D = Е К –1 и получает исходное сообщение в виде открытого текста М:

D K (C) = Е К –1 (Е К (М)) = M.

Преобразование Е К выбирается из семейства криптографических преобразований, называемых криптоалгоритмами. Параметр, с помощью которого выбирается отдельное используемое преобразование, называетсякриптографическим ключом К. Криптосистема имеет разные варианты реализации: набор инструкций, аппаратные средства, комплекс программ компьютера, которые позволяют зашифровать открытый текст и расшифровать шифр-текст различными способами, один из которых выбирается с помощью конкретного ключа К.

Криптографическая система – это однопараметрическое семейство обратимых преобразований

из пространства сообщений открытого текста в пространство шифрованных текстов. Параметр К (ключ) выбирается из конечного множества , называемого пространством ключей.

Преобразование шифрования может быть симметричным или асимметричным относительно преобразования расшифрования. Это важное свойство функции преобразования определяет два класса криптосистем:

· симметричные (одноключевые) криптосистемы;

· асимметричные (двухключевые) криптосистемы (с открытым ключом).

Схема симметричной криптосистемы с одним секретным ключом показана на рис.2.1. В ней используются одинаковые секретные ключи в блоке шифрования и блоке расшифрования.

2.2. Схема асимметричной криптосистемы

Обобщенная схема асимметричной криптосистемы с двумя разными ключами К 1 и К 2 показана на рис. 2.2. В этой криптосистеме один из ключей является открытым, а другой – секретным.

Рисунок 2.2 – Обобщенная схема асимметричной криптосистемы

с открытым ключом

В симметричной криптосистеме секретный ключ надо передавать отправителю и получателю по защищенному каналу распространения ключей, например такому, как курьерская служба. На рис. 2.1 этот канал показан "экранированной" линией. Существуют и другие способы распределения секретных ключей, они будут рассмотрены позднее. В асимметричной криптосистеме передают по незащищенному каналу только открытый ключ, а секретный ключ сохраняют на месте его генерации.

На рис. 2.3 показан поток информации в криптосистеме в случае активных действий перехватчика. Активный перехватчик не только считывает все шифртексты, передаваемые по каналу, но может также пытаться изменять их по своему усмотрению.

Любая попытка со стороны перехватчика расшифровать шифртекст С для получения открытого текста М или зашифровать свой собственный текст М’ для получения правдоподобного шифртекста С’, не имея подлинного ключа, называется крипто-аналитической атакой.

Рисунок 2.3 – Поток информации в криптосистеме при активном

перехвате сообщений

Если предпринятые криптоаналитические атаки не достигают поставленной цели и криптоаналитик не может, не имея подлинного ключа, вывести М из С или С’ из М’, то считается, что такая криптосистема является криптостойкой .

Криптоанализ – это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. Успешный анализ может раскрыть исходный текст или ключ. Он позволяет также обнаружить слабые места в криптосистеме, что, в конечном счете, ведет к тем же результатам.

Фундаментальное правило криптоанализа, впервые сформулированное голландцем А.Керкхоффом еще в XIX веке заключается в том, что стойкость шифра (криптосистемы) должна определяться только секретностью ключа. Иными словами, правило Керкхоффа состоит в том, что весь алгоритм шифрования, кроме значения секретного ключа, известен криптоаналитику противника. Это обусловлено тем, что криптосистема, реализующая семейство криптографических преобразований, обычно рассматривается как открытая система.

2.3. Аппаратно-программные средства защиты компьютерной информации

Аппаратно-программные средства, обеспечивающие повышенный уровень защиты можно разбить на пять основных групп (Рис. 2.4).

Первую группу образуют системы идентификации и аутентификации пользователей . Такие системы применяются для ограничения доступа случайных и незаконных пользователей к ресурсам компьютерной системы. Общий алгоритм работы этих систем заключается в том, чтобы получить от пользователя информацию, удостоверяющую его личность, проверить ее подлинность и затем предоставить (или не предоставить) этому пользователю возможность работы с системой.

При построении подобных систем возникает проблема выбора информации, на основе которой осуществляются процедуры идентификации и аутентификации пользователя. Можно выделить следующие типы:

(1) секретная информация, которой обладает пользователь (пароль, персональный идентификатор, секретный ключ и т.п.); эту информацию пользователь должен запомнить или же могут быть применены специальные средства хранения этой информации);

(2) физиологические параметры человека (отпечатки пальцев, рисунок радужной оболочки глаза и т.п.) или особенности поведения человека (особенности работы на клавиатуре и т.п.).

Системы идентификации, основанные на первом типе информации, принято считать традиционными . Системы идентификации, использующие второй тип информации, называются биометрическими .

Вторую группу средств, обеспечивающих повышенный уровень защиты, составляют системы шифрования дисковых данных . Основная задача, решаемая такими системами, состоит в защите от несанкционированного использования данных, расположенных на магнитных носителях.

Обеспечение конфиденциальности данных, располагаемых на магнитных носителях, осуществляется путем их шифрования с использованием симметричных алгоритмов шифрования. Основным классификационным признаком для комплексов шифрования служит уровень их встраивания в компьютерную систему.

Работа прикладных программ с дисковыми накопителями состоит из двух этапов – “логического” и “физического”.

Логический этап соответствует уровню взаимодействия прикладной программы с операционной системой (например, вызов сервисных функций чтения/записи данных). На этом уровне основным объектом является файл.

Физический этап соответствует уровню взаимодействия операционной системы и аппаратуры. В качестве объектов этого уровня выступают структуры физической организации данных - сектора диска.

В результате, системы шифрования данных могут осуществлять криптографические преобразования данных на уровне файлов (защищаются отдельные файлы) и на уровне дисков (защищаются диски целиком).

Другим классификационным признаком систем шифрования дисковых данных является способ их функционирования.

По способу функционирования системы шифрования дисковых данных делят на два класса:

(1) системы “прозрачного” шифрования;

(2) системы, специально вызываемые для осуществления шифрования.

Рисунок 2.4 – Аппаратно-программные средства защиты компьютерной информации

В системах прозрачного шифрования (шифрования “на лету”) криптографические преобразования осуществляются в режиме реального времени, незаметно для пользователя. Например, пользователь записывает подготовленный в текстовом редакторе документ на защищаемый диск, а система защиты в процессе записи выполняет его шифрование.

Системы второго класса обычно представляют собой утилиты, которые необходимо специально вызывать для выполнения шифрования. К ним относятся, например, архиваторы со встроенными средствами парольной защиты.

К третьей группе средств относятся системы шифрования данных, передаваемых по компьютерным сетям . Различают два основных способа шифрования: канальное шифрование и оконечное (абонентское) шифрование.

В случае канального шифрования защищается вся передаваемая по каналу связи информация, включая служебную. Соответствующие процедуры шифрования реализуются с помощью протокола канального уровня семиуровневой эталонной модели взаимодействия открытых систем OSI.

Этот способ шифрования обладает следующим достоинством - встраивание процедур шифрования на канальный уровень позволяет использовать аппаратные средства, что способствует повышению производительности системы.

Однако, у данного подхода имеются существенные недостатки:

Шифрованию на данном уровне подлежит вся информация, включая служебные данные транспортных протоколов; это осложняет механизм маршрутизации сетевых пакетов и требует расшифрования данных в устройствах промежуточной коммутации (шлюзах, ретрансляторах и т.п.);

Шифрование служебной информации, неизбежное на данном уровне, может привести к появлению статистических закономерностей в шифрованных данных; это влияет на надежность защиты и накладывает ограничения на использование криптографических алгоритмов.

Оконечное (абонентское) шифрование позволяет обеспечить конфиденциальность данных, передаваемых между двумя прикладными объектами (абонентами). Оконечное шифрование реализуется с помощью протокола прикладного или представительного уровня эталонной модели OSI. В этом случае защищенным оказывается только содержание сообщения, вся служебная информация остается открытой. Данный способ позволяет избежать проблем, связанных с шифрованием служебной информации, но при этом возникают другие проблемы. В частности, злоумышленник, имеющий доступ к каналам связи компьютерной сети, получает возможность анализировать информацию о структуре обмена сообщениями, например, об отправителе и получателе, о времени и условиях передачи данных, а также об объеме передаваемых данных.

Четвертую группу средств защиты составляют системы аутентификации электронных данных .

При обмене электронными данными по сетям связи возникает проблема аутентификации автора документа и самого документа, т.е. установление подлинности автора и проверка отсутствия изменений в полученном документе.

Для аутентификации электронных данных применяют код аутентификации сообщения (имитовставку) или электронную цифровую подпись. При формировании кода аутентификации сообщения и электронной цифровой подписи используются разные типы систем шифрования.

Код аутентификации сообщения МАС (Message Authentication Code) формируют с помощью симметричных систем шифрования данных. Проверка целостности принятого сообщения осуществляется путем проверки кода MAC получателем сообщения.

В отечественном стандарте симметричного шифрования данных (ГОСТ 28147-89) предусмотрен режим выработки имитовставки, обеспечивающий имитозащиту , т.е. защиту системы шифрованной связи от навязывания ложных данных.

Имитовставка вырабатывается из открытых данных посредством специального преобразования шифрования с использованием секретного ключа и передается по каналу связи в конце зашифрованных данных. Имитовставка проверяется получателем сообщения, владеющим секретным ключом, путем повторения процедуры, выполненной ранее отправителем, над полученными открытыми данными.

Электронная цифровая подпись (ЭЦП) представляет собой относительно небольшое количество дополнительной аутентифицирующей цифровой информации, передаваемой вместе с подписываемым текстом.

Для реализации ЭЦП используются принципы асимметричного шифрования. Система ЭЦП включает процедуру формирования цифровой подписи отправителем с использованием секретного ключа отправителя и процедуру проверки подписи получателем с использованием открытого ключа отправителя.

Пятую группу средств, обеспечивающих повышенный уровень защиты, образуют средства управления ключевой информацией . Под ключевой информацией понимается совокупность всех используемых в компьютерной системе или сети криптографических ключей.

Безопасность любого криптографического алгоритма определяется используемыми криптографическими ключами. В случае ненадежного управления ключами злоумышленник может завладеть ключевой информацией и получить полный доступ ко всей информации в компьютерной системе или сети.

Основным классификационным признаком средств управления ключевой информацией является вид функции управления ключами. Различают следующие основные виды функций управления ключами: генерация ключей, хранение ключей и распределение ключей.

Способы генерации ключей различаются для симметричных и асимметричных криптосистем. Для генерации ключей симметричных криптосистем используются аппаратные и программные средства генерации случайных чисел, в частности, схемы с применением блочного симметричного алгоритма шифрования. Генерация ключей для асимметричных криптосистем представляет существенно более сложную задачу в связи с необходимостью получения ключей с определенными математическими свойствами.

Функция хранения ключей предполагает организацию безопасного хранения, учета и удаления ключей. Для обеспечения безопасного хранения и передачи ключей применяют их шифрование с помощью других ключей. Такой подход приводит к концепции иерархии ключей . В иерархию ключей обычно входят главный ключ (мастер-ключ), ключ шифрования ключей и ключ шифрования данных. Следует отметить, что генерация и хранение мастер-ключей являются критическими вопросами криптографической защиты.

Распределение ключей является самым ответственным процессом в управлении ключами. Этот процесс должен гарантировать скрытность распределяемых ключей, а также оперативность и точность их распределения. Различают два основных способа распределения ключей между пользователями компьютерной сети:

1) применение одного или нескольких центров распределения ключей;

2) прямой обмен сеансовыми ключами между пользователями.

Протокол Kerberos

Протоколы аутентификации:

3. Аутентификация с помощью открытого ключа

Описание DSA

p = простое число длинной L битов, где L принимает значение, кратное 64, в диапазоне от 512 до 1024.

q= 160-битовой простое число - множитель p-1

g =  , где h - любое число, меньшее p-1, для которого

, где h - любое число, меньшее p-1, для которого  больше 1

больше 1

x = число, меньшее q

Используется однонаправленная хэш-функция: Н(m).

Первые три параметра, p, q, g, открыты и могут быть общими для пользователей сети. Закрытым ключом является х, а открытым - у. Чтобы подписать сообщение, m:

1. А генерирует случайное число k, меньше q

2. А генерирует

Его подписью служат параметры r и s, он посылает их В

3. В проверяет подпись, вычисляя

Если v=r, то подпись правильна.

Резюме

Система стандартов IPSec вобрала в себя прогрессивные методики и достижения в области сетевой безопасности. Система IPSec прочно занимает лидирующие позиции в наборе стандартов для создания VPN. Этому способствует ее открытое построение, способное включать все новые достижения в области криптографии. IPsec позволяет защитить сеть от большинства сетевых атак, «сбрасывая» чужие пакеты еще до того, как они достигнут уровня IP на принимающем компьютере. В защищаемый компьютер или сеть могут войти только пакеты от зарегистрированных партнеров по взаимодействию.

IPsec обеспечивает:

- аутентификацию - доказательство отправки пакетов вашим партнером по взаимодействию, то есть обладателем разделяемого секрета;

- целостность - невозможность изменения данных в пакете;

- конфиденциальность - невозможность раскрытия передаваемых данных;

- надежное управление ключами - протокол IKE вычисляет разделяемый секрет, известный только получателю и отправителю пакета;

- туннелирование - полную маскировку топологии локальной сети предприятия

Работа в рамках стандартов IPSec обеспечивает полную защиту информационного потока данных от отправителя до получателя, закрывая трафик для наблюдателей на промежуточных узлах сети. VPN-решения на основе стека протоколов IPSec обеспечивают построение виртуальных защищенных сетей, их безопасную эксплуатацию и интеграцию с открытыми коммуникационными системами.

Защита на прикладном уровне

Протокол SSL

Протокол SSL (Secure Socket Layer - уровень защищенных сокетов), разработанный Netscape Communications при участии RSA Data Security, предназначен для реализации защищенного обмена информацией в клиент/серверных приложениях. На практике SSL широко реализуется только совместно с протоколом прикладного уровня HHTP.

Функции безопасности, предоставляемые протоколом SSL:

- шифрование данных с целью предотвратить раскрытие конфиденциальных данных во время передачи;

- подписывание данных с целью предотвратить раскрытие конфиденциальных данных во время передачи;

- аутентификация клиента и сервера.

Протокол SSL использует криптографические методы защиты информации для обеспечения безопасности информационного обмена. Данный протокол выполняет взаимную аутентификацию, обеспечивает конфиденциальность и аутентичность передаваемых данных. Ядро протокола SSL - технология комплексного использования симметричных и асимметричных криптосистем. Взаимная аутентификация сторон выполняется при помощи обмена цифровыми сертификатами открытых ключей клиента и сервера, заверенными цифровой подписью специальных сертификационных центров. Конфиденциальность обеспечивается шифрованием передаваемых данных с использованием симметричных сессионных ключей, которыми стороны обмениваются при установлении соединения. Подлинность и целостность информации обеспечиваются за счет формирования и проверки цифровой подписи. В качестве алгоритмов асимметричного шифрования применяются алгоритм RSA и алгоритм Диффи-Хеллмана.

Рисунок 9 Криптозащищенные туннели, сформированные на основе протокола SSL

Согласно протоколу SSL криптозащищенные туннели создаются между конечными точками виртуальной сети. Клиент и сервер функционируют на компьютерах в конечных точках туннеля (рис. 9)

Протокол диалога SSL имеет два основных этапа формирования и поддержки защищаемого соединения:

- установление SSL-сессии;

- защищенное взаимодействие.

Первый этап отрабатывается перед непосредственной защитой информационного обмена и выполняется по протоколу начального приветствия (Handshake Protocol), входящему в состав протокола SSL. При установлении повторного соединения, возможно сформировать новые сеансовые ключи на основе старого общего секрета.

В процессе установления SSL - сессии решаются следующие задачи:

- аутентификация сторон;

- согласование криптографических алгоритмов и алгоритмов сжатия, которые будут использоваться при защищенном информационном обмене;

- формирование общего секретного мастер-ключа;

- генерация на основе сформированного мастер-ключа общих секретных сеансовых ключей для криптозащиты информационного обмена.

Рисунок 10 Процесс аутентификации клиента сервером

В протоколе SSL предусмотрено два типа аутентификации:

- аутентификация сервера клиентом;

- аутентификация клиента сервером.

Клиентское/серверное ПО, поддерживающее SSL, может с помощью стандартных приемов криптографии с открытым ключом проверить, что сертификат сервера/клиента и открытый ключ действительны и были выданы источником сертификатов из списка доверенных источников. Пример процесса аутентификации клиента сервером представлен на рисунке 10.

Схема применения протокола

До передачи сообщение по линии передачи данных, сообщение проходит следующие этапы обработки:

1.Сообщение фрагментируется на блоки, пригодные для обработки;

2.Данные сжимаются (опционально);

3.Генерируется MAC ключ ;

4.Данные зашифровываются с помощью ключа ;

1.Используя ключ , данные расшифровываются;

2.Проверяется MAC ключ ;

3.Происходит декомпрессия данных (если использовалось сжатие);

4.Сообщение собирается из блоков и получатель читает сообщение.

Аутентичное распределение ключей

| A , Клиент | CA Удостоверяющий центр | B , Сервер |

|---|---|---|

Генерация пары ключей цифровой подписи:  . Передача в УЦ . Передача в УЦ

|

- симметричная схема шифрования; - схема открытого шифрования; |

Генерация пары ключей схемы открытого шифрования:  . Передача в УЦ . Передача в УЦ

|

| K

- случайный сеансовый ключ. |

|

|

| |

|

|

|

|

Если |

|

|

Рабочий этап

| A | B | |

|---|---|---|

| Симметричная схема шифрования |

||

|

|

|

|

|

|

| . . . | и т.д. | . . . |

Атаки на протокол SSL

Как и другие протоколы, SSL подвержен атакам, связанным с не доверенной программной средой, внедрение программ-закладок и др.:

- Атака отклика. Заключается в записи злоумышленником успешной коммуникационной сессии между клиентом и сервером. Позднее, он устанавливает соединение с сервером, используя записанные сообщения клиента. Но при помощи уникального идентификатора соединения "nonce" SSL отбивает эту атаку. Коды этих идентификаторов имеют длину 128 бит, в связи с чем злоумышленнику необходимо записать 2^64 идентификаторов, чтобы вероятность угадывания была 50%. Количество необходимых записей и низкую вероятность угадывания делают эту атаку бессмысленной.

- Атака протокола рукопожатия. Злоумышленник может попытаться повлиять на процесс обмена рукопожатиями для того, чтобы стороны выбрали разные алгоритмы шифрования. Из-за того, что многие реализации поддерживают экспортированное шифрование, а некоторые даже 0-шифрование или MAC-алгоритм, эти атаки представляют большой интерес. Для реализации такой атаки злоумышленнику необходимо подменить одно или более сообщений рукопожатия. Если это происходит, то клиент и сервер вычислят различные значения хэшей сообщения рукопожатия. В результате чего стороны не примут друг от друга сообщения "finished". Без знания секрета злоумышленник не сможет исправить сообщение "finished", поэтому атака может быть обнаружена.

- Раскрытие шифров. SSL зависит от нескольких криптографических технологий. Шифрование с общедоступным ключом RSA используется для пересылки ключей сессии и аутентификации клиента/сервера. В качестве шифра сессии применяются различные криптографические алгоритмы. Если осуществлена успешная атака на эти алгоритмы, SSL не может уже считаться безопасным. Атаки против определенных коммуникационных сессий могут производиться путем записи сессии, и затем предпринимается попытка подобрать ключ сессии или ключ RSA. В случае успеха открывается возможность прочесть переданную информацию.

- Злоумышленник посередине. Man-in-the-Middle атака предполагает наличие трех сторон: клиента, сервера и злоумышленника. Злоумышленник, находясь между ними, может перехватывать обмен сообщениями между клиентом и сервером. Атака является эффективной только если для обмена ключами применяется алгоритм Диффи-Хэлмана, так как целостность принимаемой информации и ее источник проверить невозможно. В случае SSL такая атака невозможна из-за использования сервером сертификатов, заверенных центром сертификации.

Протокол TLS

Цель создания и преимущества

Цель создания TLS - повышение защиты SSL и более точное и полное определение протокола:

- Более надежный алгоритм MAC

- Более детальные предупреждения

- Более четкие определения спецификаций "серой области"

TLS предоставляет следующие усовершенствованные способы защиты:

- Хэширование ключей для идентификации с помощью сообщений - TLS применяет в коде идентификации сообщения (HMAC) хэширование, предотвращающее от изменения записи при передаче по незащищенной сети, например в Internet. SSL версии 3.0 также поддерживает идентификацию сообщений с помощью ключей, но HMAC считается более надежным, чем функция MAC, применяемая в SSL версии 3.0.

- Улучшенная псевдослучайная функция (PRF) С помощью PRF создаются данные ключа. В TLS функция PRF определена с помощью HMAC. PRF применяет два алгоритма хэширования, обеспечивающих ее защиту. Если один из алгоритмов будет взломан, данные будут защищены вторым алгоритмом.